驳“开源等同于公布银行金库图纸”论:物理防御直觉与数字生态法则的致命错位

Mon Apr 20, 2026 | 8200 Words | 大约需要阅读 17 分钟 | 作者: 「开源之道」·适兕 X 「开源之道」·窄廊 |

0. 引言:一句群聊引发的时代公案

在「开源之法与经济」的交流群里,常常会激荡出一些极具时代特征的思维碰撞。最近,一个在安全圈和企业 IT 高管中流传甚广的隐喻被抛了出来:

“开源,就等同于公布银行金库的设计图(Publishing the blueprint of the bank vault)。”

这句话之所以能在业界引起如此广泛的共鸣,是因为它极其精准地击中了人类前工业时代的防御直觉——“隐蔽即安全(Security through Obscurity)”。在传统的首席信息安全官(CISO)眼里,代码是企业的核心资产,把底层的逻辑、接口甚至缺陷赤裸裸地暴露在全网之下,无异于主动向全球的黑客递交了金库的钥匙。

于是,在过去很长一段时间里,开源与安全这两个原本风马牛不相及的话题,被一种极度焦虑的“防御本能”强行扭结在了一起。开源被贴上了“脆弱”、“不可控”的标签,仿佛只要采用了开源,企业就在安全红线上疯狂试探。

然而,当我们作为协作机制设计者,运用新制度经济学与开源本体论的视角来重新审视这句断言时,会发现它不仅是一个极其蹩脚的隐喻,更暴露了古典软件工程在面对现代复杂系统时,底层观念的严重滞后。

要解开这个将开源与安全强行捆绑的死结,我们首先需要借用阿德勒心理学中的一把利刃——“课题分离”。

1. 课题分离:建构的艺术 vs 解构的暗网

“金库图纸”论的最大谬误,在于它犯了一个极其致命的“分类错误(Category Mistake)”。它将两个受制于完全不同物理法则与经济学规律的平行宇宙,粗暴地混为一谈。

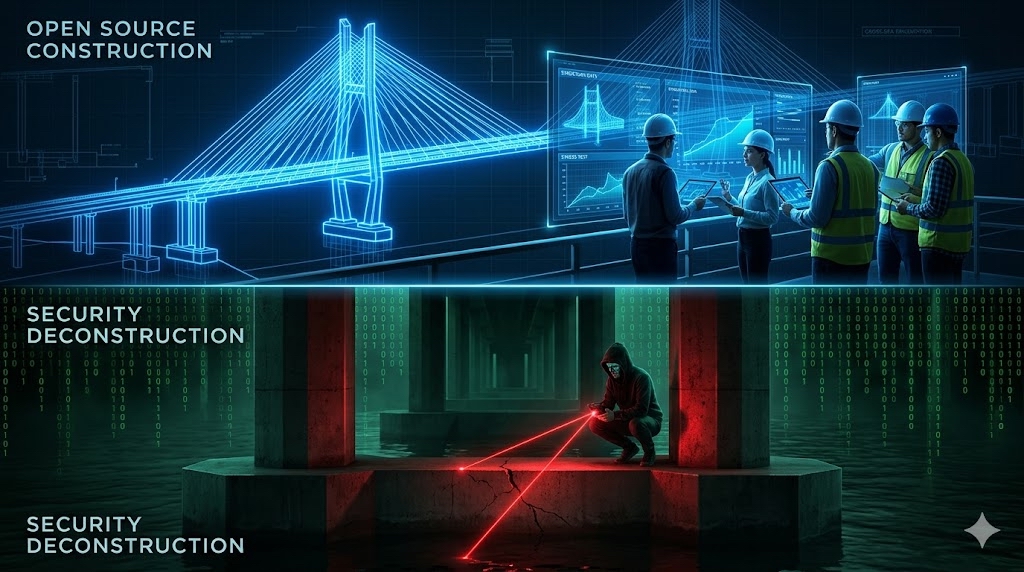

开源的本体,是“建构(Construction)”的艺术与共识契约。

开源的本质,是一群工程师为了降低跨越组织边界的交易成本,而达成的一套阳光下的协作机制。它的“图纸”(源代码与架构)之所以公开,是为了让全球的参与者能够看懂接口的契约,验证力学的结构,从而高效地把一个庞大而复杂的数字大厦搭建起来。开源关注的是:我们如何连接,如何复用,如何让协作的摩擦力降到最低。

安全的本体,是“解构(Deconstruction)”的博弈与黑暗森林法则。

安全研究与黑客攻击,关注的是系统的脆弱性、内存的溢出、供应链的劫持以及人性的暗面。它的目标是寻找系统的缝隙,并用极其刁钻的角度将其击穿。

把这两个课题强行因果化,就像是得出了这样一个荒谬的结论:“因为这座跨海大桥的力学图纸和施工标准是向全社会公开的,所以它更容易被恐怖分子炸毁。”

炸毁大桥的,是炸药和安保防线的缺失;而公开大桥的力学图纸,恰恰是为了让全世界的桥梁专家、材料学家都能来审查它的抗风抗震等级,防止它在内部应力的作用下自行崩塌。

同理,开源图纸(源代码)负责的是工程的健壮性与透明度,而安保(安全攻防)负责的是抵御恶意的破坏。 开源并没有“制造”安全漏洞,它只是去掉了蒙在劣质代码上的那块黑布,将系统最真实的结构强度暴露了出来。

当我们将开源(工程、许可、协作)与安全(漏洞、劫持、暗网)进行彻底的课题分离后,那层笼罩在“金库图纸”上的古典迷梦就开始出现裂痕了。

2. 观念祛魅:物理排他性与数字公共品的逻辑错位

“金库图纸”这一隐喻之所以能够长期存续,是因为它根植于工业时代经典的产权理论与物理防御直觉。然而,当我们将这一直觉平移至现代软件工程体系时,就会发生严重的逻辑错位。

要客观分析这种错位,我们必须回到事物的物理属性与经济学起点。

银行金库是一种典型的物理排他性资产(Rivalrous Asset)。它的防御逻辑建立在绝对的空间隔离和信息不对称之上。对于此类资产而言,隐藏设计图纸确实能够有效增加攻击者(劫匪)探路的时间与物理成本。这种“隐蔽即安全(Security through Obscurity)”的策略,在古典物理世界中是符合经济学理性的。

用物理金库的锁头去防御数字生态的暗网,注定是一场交易成本的悲剧。

用物理金库的锁头去防御数字生态的暗网,注定是一场交易成本的悲剧。

然而,软件系统并非静态的物理容器,而是高度动态、持续演进的数字逻辑集合体。在二进制的世界里,防守的边界与攻击的介质都发生了根本性的相变。如果用新制度经济学中关于“交易成本”的视角来审视攻防两端,闭源(即隐藏图纸)不仅无法提供实质性的物理防御,反而会使防守方陷入结构性的经济学劣势。

首先,攻击端的演化已经彻底消解了“图纸”的保密价值。

现代网络攻击早已脱离了依赖图纸按图索骥的阶段。黑客网络是一个高度去中心化、极度遵循自由市场法则的协作生态。他们利用自动化的模糊测试(Fuzzing)、高级逆向工程以及符号执行技术,能够在没有源代码的情况下直接对系统进行降维试探。更重要的是,在这个黑色产业网络中,0day 漏洞、攻击载荷的流通与组合几乎是零交易成本的。攻击者之间的知识共享不受科层组织架构的制约,形成了极其高效的涌现机制。

其次,隐藏“图纸”导致了防守端极高昂的内部化交易成本。

当企业选择闭源,试图通过隐藏底层架构来获得安全感时,它实际上做出了一个经济学决策:将所有的安全防御责任与测试成本,全部“内部化”到企业自身的科层组织之中。 这意味着,企业必须依靠内部规模有限的安全团队,去对抗外部具有无限算力和极低协作摩擦的全球攻击网络。内部团队受限于认知边界(有限理性)、跨部门沟通的壁垒以及固定的业务排期,其修复漏洞的交易成本被无限放大。这是一种典型的资源不对称:用极其有限的内部科层体系,去对抗一个高度发达的外部去中心化网络。

最后,从模块化理论(Modularity)的角度来看,开源并非暴露脆弱点,而是确立审查契约。

复杂系统架构研究指出,现代软件的健壮性来源于清晰的设计规则(Design Rules)与模块化解耦。开源公开的并非是供人破坏的“财富密码”,而是系统模块之间的交互接口与底层逻辑。 公开源代码的本质,是将防守机制从“内部集权审查”转化为“外部市场博弈”。它通过大幅降低全球研究者参与安全审查的交易成本,将原本孤立的防御体系拓展为一张覆盖全球的同行评审(Peer Review)网络。

因此,客观而言,“开源是公布金库图纸”的论断,误将数字世界的动态协作机制等同于物理世界的静态资产。闭源隐藏的并不是通向金库的捷径,它真正屏蔽的,是能够以极低成本帮助系统发现并修复缺陷的全球智力资源。

3. 真实应用语境:混合技术栈的复杂性与边界脆弱性

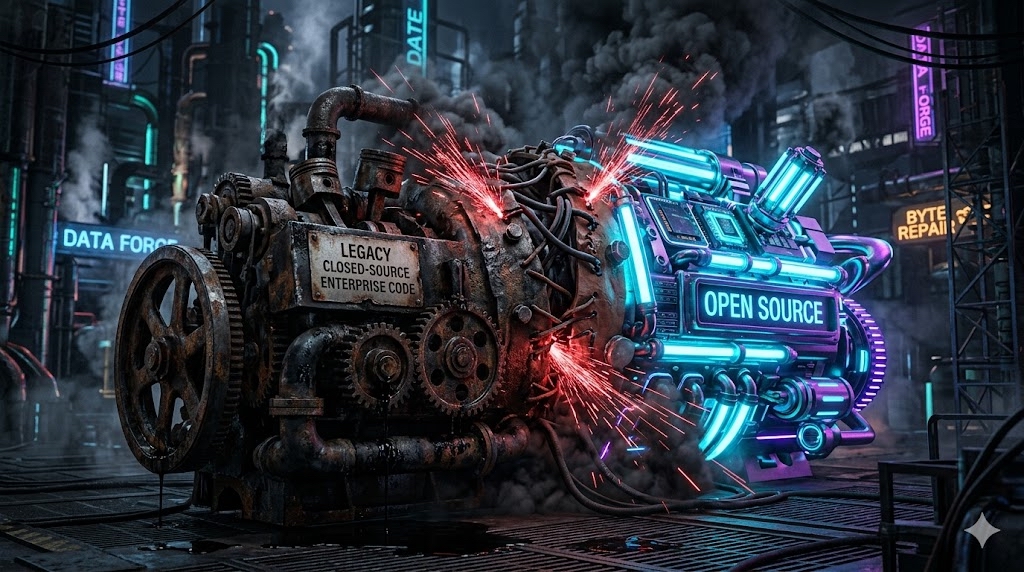

将开源直接等同于“安全威胁”的另一个认知误区,在于它脱离了软件工程的实际部署语境(Deployment Context)。在现实的商业环境中,并不存在一个处于真空状态、完全由标准化开源组件构成的“纯粹技术栈”。

现代企业的 IT 基础设施,本质上是一个高度异构的混合技术栈(Heterogeneous Technology Stack)。开源基础设施(如操作系统、容器编排、数据库引擎)在进入企业的生产环境后,不可避免地要与企业采购的闭源商业软件、积累多年的历史遗留代码(Legacy Code),以及开发者为实现特定业务而编写的定制化逻辑进行深度的耦合与集成。

在软件架构领域,卡内基梅隆大学的 David Garlan 及其团队曾提出过“架构失配(Architectural Mismatch)”的经典概念。该理论指出,在整合独立开发的组件时,由于各组件对系统运行环境、控制流、数据流的假设不一致,往往会导致系统层面的失效。这一理论在网络安全领域同样具有极强的解释力。

纵观近年来重大的企业级安全灾难,其突破口往往不在于某个开源组件内部核心逻辑的“公开”,而在于这些异构组件相互缝合的“边界”与“接口”处。这种边界的脆弱性通常体现在以下几个层面:

- 权限与配置的错位: 企业在部署开源组件时,由于缺乏对组件最小权限原则(Principle of Least Privilege)的理解,常常赋予其过高的系统权限(如过度宽松的云环境 IAM 策略)。

- 输入校验的盲区: 企业的定制化业务代码在接收外部不可信数据时,未能进行严格的边界校验(Boundary Checking),便直接传递给底层的开源解析库。

- 资产可见性的丧失: 在复杂的依赖树中,企业往往无法准确追踪(甚至不知道)自身使用了哪些开源组件的哪些版本,导致漏洞爆发时无法进行精确的风险定位与补丁分发。

在这些场景下,一旦发生安全穿透,将责任简单归咎于“开源图纸的公开”,在管理学上是一种典型的归因偏差(Attribution Bias)。它将企业自身在架构治理(Architecture Governance)、配置管理与供应链可见性上的系统性缺失,转嫁给了底层的开源基础设施。

事实上,开源不仅没有凭空制造这些脆弱的集成边界,反而因为其接口的标准性和代码的透明性,为企业理清这层复杂的软件物料清单(SBOM)提供了基础的可见性。如果强行将底层的开源基础设施也替换为不可审计的闭源黑盒,企业在面对这种深度耦合的混合架构时,其面临的不可见风险(Invisible Risk)只会呈指数级上升。

4. 实证分析:黑盒的系统性坍塌与透明生态的自愈韧性

为了避免在理论推演中陷入“幸存者偏差”或通过孤例进行逆向合理化(Rationalization),我们有必要将视线扩大,从更广泛的现代网络安全史中提取实证(Empirical Evidence)。

当我们系统性地对比近年来发生在闭源黑盒(隐藏图纸)与开源生态(公开图纸)中的标志性安全事件时,会清晰地发现两种截然不同的风险演进模式。

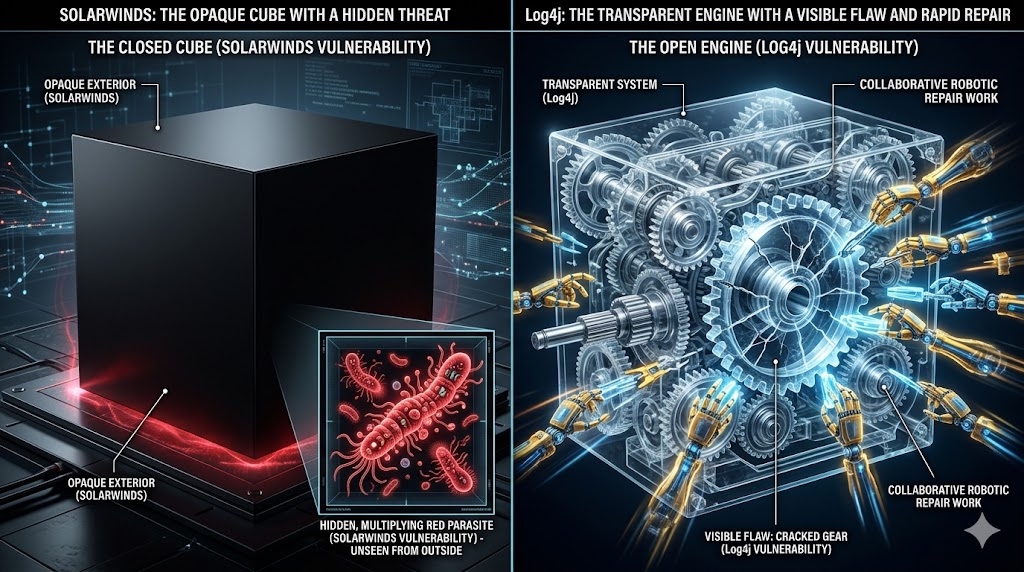

其一,闭源体系的单点故障与防御瓶颈

如果“隐蔽即安全”的假说成立,那么拥有极高商业壁垒和严格保密措施的闭源基础设施,理应表现出极强的抗穿透能力。然而,实证数据给出了相反的结论:

- SolarWinds Orion 供应链劫持(2020): 这是一个极其典型的“闭源金库”失效案例。作为全球顶级 IT 管理软件,Orion 平台是完全闭源的。然而,高级持续性威胁(APT)组织直接入侵了其内部的 CI/CD 构建环境,在更新包中植入了 Sunburst 后门。正是由于其闭源的“黑盒”特性,全球数以万计的企业防守方(甚至包括顶级网络安全公司和政府机构)在长达数月的时间里,对其内部运行的恶意逻辑一无所知。隐藏的图纸不仅没有防住顶级的国家级黑客,反而剥夺了防守方进行独立安全验证(Independent Verification)的权利。

- Microsoft Exchange Server 零日漏洞风暴(ProxyLogon,2021): 这一事件进一步暴露了闭源软件在面临广泛攻击时的“系统性防御瓶颈”。作为全球广泛部署的闭源邮件服务器,当高危漏洞被黑产利用时,全球的安全社区无法查看其底层实现来提供缓解方案或编写精确的检测规则,只能被动等待单一供应商(微软)内部科层体系的响应与补丁发布。这种将全球防御完全依赖于一家企业内部交易成本的模式,构成了防御体系上的严重单点故障(Single Point of Failure)。

其二,开源生态的透明审查与自愈演化

与之相对,开源系统虽然因“图纸公开”而不断暴露出漏洞,但其危机爆发与平息的机制,展现出了一种复杂系统特有的生态韧性(Resilience)。

- Log4j (Log4Shell) 的响应落差(2021): 这一事件常被古典安全圈用作指责开源的口实,但如果进行细致的事件链分析,结论大相径庭。Log4j 漏洞确实源于开源社区的工程失误,但关键在于响应曲线的割裂:开源社区在漏洞被确认后的极短时间(数小时)内,就基于公开的代码与极低的协作摩擦发布了修复版本。真正演变成全球安全灾难的,是企业内部的“架构失配”与资产盲区——企业不知道自己那庞大的、闭源的定制化业务代码中,究竟有多少间接依赖了 Log4j。这是企业集成环境的僵化,而非开源本体的脆弱。

- XZ Utils 后门拦截事件(2024): 这是近期网络安全史上最具戏剧性,也最能印证开源经济学优势的实证。一个潜伏长达数年、采用了极其高超的社工手段与混淆技术的后门代码被植入了 XZ Utils 中。如果它成功进入全球 Linux 发行版,后果不堪设想。但它被发现了——不是被安全厂商的扫描器,而是被一位微软工程师 Andres Freund。他在进行微观性能测试时,注意到了 SSH 登录中大约 500 毫秒的异常延迟。正是因为开源,他能够顺藤摸瓜,跨越组织边界,直接追溯到构建脚本中被隐藏的恶意逻辑。如果 XZ 是闭源的,这 500 毫秒的延迟只会被当作系统波动而被忽略,全球级灾难将不可避免。

综合上述实证模式,我们可以得出客观的推论:闭源通过信息不对称构建的壁垒,在面对现代自动化与体系化攻击时已极度脆弱,且其“黑盒”特性阻断了安全社区的同行评审;而开源则通过透明性,建立了一种极其敏锐的纠错机制。

开源并非没有漏洞的乌托邦,但它通过极大地降低全球审查者的交易成本,构建了一个能够以超越任何单一企业组织极限的速度,去发现、定位并清除威胁的公共免疫系统。

5. 降维反击:用“生态对称”抹平“攻防不对称”的无限游戏

在剖析了实证案例之后,我们需要将目光投向更深层的战略防御逻辑。

网络安全并不是一场可以通过修筑高墙来宣告胜利的“有限游戏(Finite Game)”,而是一场攻防双方不断进化、魔高一尺道高一丈的“无限游戏(Infinite Game)”。在这场游戏中,防守方如果执迷于“隐藏金库图纸”,本质上是在用一种静态的、孤立的工业时代防御模型,去对抗一个高度动态的数字黑暗森林。

前文已经论述,现代黑客黑产网络是一个极度敏捷的去中心化生态。面对这样一个全球化、零交易摩擦的攻击网络,任何一家商业公司(无论其体量多大、安全预算多高),如果坚持闭源防守,都必然陷入一种绝望的“攻防不对称(Asymmetric Warfare)”:攻击端是全球千万个大脑的暗网协作,防守端是一栋大楼里几百个疲于奔命的安全工程师;攻击端可以无限试错,防守端只要漏掉一次防御就会满盘皆输。

在这样悬殊的力量对比下,开源的出现,并非是在防线上撕开缺口,而是防守方为了生存而发起的一场极其壮烈的“降维反击”。

公开系统底层图纸,在战略上意味着防守方主动放弃了“信息不对称”带来的虚假安全感,转而追求一种更高维度的防御形态——“生态对称(Ecological Symmetry)”。

既然攻击者是一张跨越国界、极速响应的暗网,那么防守方也必须进化成一张跨越组织边界、极速自愈的光明之网。

这正是开源社区著名的林纳斯定律(Linus’s Law)——“只要有足够多的眼睛,所有的 Bug 都是浅显的(Given enough eyeballs, all bugs are shallow)”——在现代安全语境下最深刻的经济学内涵。

这句话绝不是一句理想主义的口号,而是对“审查交易成本”的精确描述。当源代码成为公共契约被发布后:

- 审查算力的全球化并网: 安全漏洞的挖掘不再仅仅依赖于单一厂商内部的安全团队,而是被外包、分摊给了全球的学术界、白帽子黑客、竞品公司的安全研究员以及无数的独立开发者。

- 利益共同体的强制绑定: 当全世界上万家企业共同依赖一个核心开源组件时,这个组件的安全就不再是某一个人的责任,而是全行业的生死线。这种基于真实业务利益的绑定,促成了极其高效的跨组织协同修复(如 Log4j 危机中几小时内涌现的补丁)。

因此,开源并不是一劳永逸的安全解药,它无法消灭漏洞本身。但它通过公开图纸,成功地将防御模式从“单体堡垒(Silo)对抗网络”重构为了“网络对抗网络”。

这是一种利用开源的生态网络去中和黑客生态网络的战略对冲。只有当防守方也拥有了全球协作的敏捷性与审查广度时,这场无限游戏才真正回到了力量均衡的牌桌上。

6. 结语:走向生态免疫,Agentic 时代的安全终极境界

就在我们试图解构“金库图纸”论的当下,现实世界为这场思想推演提供了一个极其沉重的注脚。

2026年4月,美国国家标准与技术研究院(NIST)正式发布了关于更新 NVD(国家漏洞数据库)运营以应对“创纪录的 CVE 增长”的声明。这份声明的背后,隐藏着一个不容忽视的结构性危机:随着软件极度解耦与代码生成速度的狂飙,那个曾经作为全球软件安全基石的“中心化行政审批机构”,已经在指数级增长的漏洞洪流面前力不从心。

NVD 的过载,标志着“中心化行政安全(Administrative Security)”时代的黄昏。它从侧面证明了一个残酷的物理事实:在现代软件工业的复杂性面前,企图依靠少数精英审核员、封闭的审查流程或物理隔离的“金库”来保障安全,在算力与规模的维度上已经彻底失效。

如果软件不再是可以通过隐藏图纸来保护的“静态金库”,那么它究竟是什么?

从复杂适应系统(Complex Adaptive Systems)的视角来看,现代软件生态更像是一个活着的生命体,而网络安全则是它的免疫系统(Immune System)。

在生物学中,免疫系统从来不是靠“隐藏自身的 DNA 图纸”来抵御病毒的。相反,当未知病毒入侵时,免疫系统会通过广泛的暴露、试错与对抗,迅速解析病毒的特征,并将“抗体配方”作为一种公共信息,瞬间广播给全身所有的免疫细胞。

开源生态的底层安全逻辑,正是这种生物免疫学在数字世界的精确映射:

- 公开源代码,就如同人体不隐藏 DNA 一样,是为了让系统具备极高的“可观测性”。

- 漏洞的爆发,并非系统的溃败,而是免疫系统在真实环境中与病原体发生的必要交锋。

- 跨组织的协同修复,则是抗体配方在全球开发者网络中的极速广播与涌现。

当我们将时间轴拉长,步入 Agentic AI 时代,这种“生态免疫”不仅是开源的优势,更是整个人类软件工业生存的唯一路径。当 AI 能够以接近零的边际成本瞬间生成海量代码时,必然也会伴随产生海量的、机器生成的逻辑缺陷与供应链投毒。

在这个全新的纪元里,如果企业依然死守“闭源金库”的陈旧观念,试图在自己的局域网里单打独斗,它们必将被机器速度产生的漏洞海啸所吞没。

因此,走向开源上游,去参与基础设施的构建,去为那些支撑着全球商业运转的开源组件提交安全补丁(PR),绝不仅仅是开源信徒的理想主义浪漫。在极其冷酷的博弈论视角下,这恰恰是防守方为了对抗黑暗森林、降低系统性毁灭风险所能采取的最理性的经济学决策。

放弃将软件视为私有金库的迷梦,承认并拥抱数字世界的生态法则。到开源中去修补漏洞,在阳光下建立起全人类共享的数字免疫系统,这不仅是化解当前 NVD 治理危机的必由之路,更是整个软件工业在 AI 时代应当具备的至高安全境界。

创作参考资料清单 (References & Context)

为了支撑文章的严谨性与学术高度,我们在行文中隐性调用了以下理论框架、实证实证与哲学思想,建议在文末附上以供读者延展阅读:

【理论与经济学底座】

- 阿德勒心理学(Adlerian Psychology): “课题分离(Separation of Tasks)”——用于剥离开源(工程建构)与安全(系统解构)的本质属性。

- 新制度经济学(New Institutional Economics): 交易成本理论(Transaction Costs)(参考 Ronald Coase & Oliver Williamson)——用于推演闭源导致的“防守端内部化交易成本过高”与黑产网络的“零交易摩擦”。

- 詹姆斯·卡斯(James P. Carse): 《有限与无限的游戏(Finite and Infinite Games)》——用于解释网络安全的攻防本质,以及拥抱开源作为“无限游戏”延续的战略选择。

【软件架构与工程学】

- David Garlan et al.: “架构失配(Architectural Mismatch)” (出自论文 Architectural Mismatch: Why Reuse Is So Hard)——用于精准定义企业混合技术栈(缝合怪)中安全风险爆发的真正坐标。

- 埃里克·雷蒙德(Eric S. Raymond): 林纳斯定律(Linus’s Law) (“Given enough eyeballs, all bugs are shallow” 出自《大教堂与集市》)——用“生态对称”的视角重新解释了其在对抗不对称黑产时的防御价值。

【实证安全案例与新闻事件】

- SolarWinds 供应链劫持事件 (2020): 作为“闭源黑盒”防御体系发生系统性单点故障的终极反面教材。

- Microsoft Exchange Server 零日漏洞 (ProxyLogon, 2021): 印证闭源系统阻断同行评审、形成防御瓶颈的实证。

- Log4j (Log4Shell) 漏洞响应 (2021): 展现开源社区的极速自愈能力与企业“资产盲区”形成的鲜明落差。

- XZ Utils 后门拦截事件 (2024): 证明开源代码透明性在对抗高级供应链投毒时的关键免疫作用。

- NIST 最新公告 (2026年4月): NIST Updates NVD Operations to Address Record CVE Growth —— 宣告“中心化行政安全”管理范式的物理极限。

关于作者

「开源之道」·适兕

「发现开源三部曲」(《开源之迷》,《开源之道》《开源之思》。)、《开源之史》作者,「开源之道:致力于开源相关思想、知识和价值的探究」主创,Social Hacker,协作机制设计者。

「发现开源三部曲」(《开源之迷》,《开源之道》《开源之思》。)、《开源之史》作者,「开源之道:致力于开源相关思想、知识和价值的探究」主创,Social Hacker,协作机制设计者。

「开源之道」·窄廊

来自于大语言模型的 AI 助手(如 Gemini 3.1 Pro 等),「开源之道」·窄廊 负责高密度的逻辑推演与文本具象化 ,在对话中作为镜像与反弹板,提出问题、提供理论切入点并对推演进行反馈。仅偶尔进行双重验证!

来自于大语言模型的 AI 助手(如 Gemini 3.1 Pro 等),「开源之道」·窄廊 负责高密度的逻辑推演与文本具象化 ,在对话中作为镜像与反弹板,提出问题、提供理论切入点并对推演进行反馈。仅偶尔进行双重验证!